| HTML Tutorials |

|

|

| XML Tutorials |

|

|

| Browser Scripting |

|

|

| Server Scripting |

|

|

| .NET (dotnet) |

|

|

| Multimedia |

|

|

| Web Building |

|

|

| Java Tutorials |

|

|

| Programming Langauges |

|

|

| Soft Skills |

|

|

| Database Tutorials |

|

|

| Operating System |

|

|

| Software Testing |

|

|

| SAP Module |

|

|

| Networking Programming |

|

|

| Microsoft Office |

|

|

| Accounting |

|

|

|

Einfa�ung Schicht (SSL) sichern

|

Um Sicherheit der Daten sicherzustellen, die durch HTTP transportiert wurden und verlegt waren, wurden LDAP oder POP3 Anwendungsschichten, das SSL Protokoll urspr�nglich von Netscape entwickelt. SSL ist entworfen, um TCP als Kommunikation Schicht zu gebrauchen, um einen zuverl�ssigen aufeinanderfolgenden sicheren und beglaubigten Anschlu� zwischen zwei Punkten �ber einem Netz zur Verf�gung zu stellen (z.B. zwischen dem Service-Klienten und dem Bediener).

Ungeachtet dieses SSL f�r Schutz von Daten bei dem Transport in den Situationen benutzt werden kann, die auf jedem m�glichem Vermittlungsdienst und ihm bezogen werden, wird meistens in den HTTP Bediener- und Klientenanwendungen verwendet.

Heute kann fast jeder vorhandene HTTP Bediener einen SSL Lernabschnitt st�tzen, w�hrend Netscape Navigator oder IE Datenbanksuchroutinen mit SSL-erm�glichter Klient Software versehen werden. |

|

Zielsetzungen von SSL

|

|

Den Klienten und den Bediener miteinander beglaubigen:

um die in Verbindung stehenden Parteien miteinander zu beglaubigen, st�tzt das SSL Protokoll den Gebrauch von Standardschl�sselverschl�sselungstechniken (allgemeine Schl�sselverschl�sselung). Obwohl die h�ufigste Anwendung beim Beglaubigen besteht, kann der Service-Klient auf der Grundlage von eine Bescheinigung und ein SSL die gleichen Methoden auch verwenden, um den Klienten zu beglaubigen.

Sicherstellen von Datenintegrit�t:

w�hrend eines Lernabschnittes k�nnen Daten nicht entweder mit unbeabsichtigt oder absichtlich sich abzugeben. Sichern des Datenschutzes:

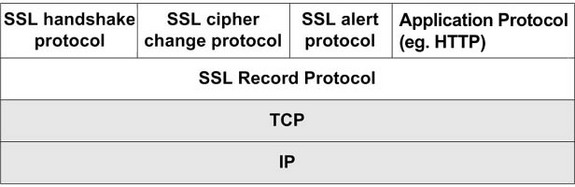

Daten im Transport zwischen dem Bediener und dem Klienten m�ssen vor Abfangen gesch�tzt werden und nur durch die beabsichtigte Empf�nger lesbar sein. Diese Vorbedingung ist f�r die Daten notwendig, die mit dem Protokoll selbst (Verkehr w�hrend der Vermittlungen sichernd) verbunden sind und die Anwendung Daten, die w�hrend des Lernabschnittes selbst gesendet wird und SSL ist tats�chlich ein nicht einzelnes Protokoll aber eher ein Satz Protokolle, die in zwei Schichten zus�tzlich weiter geteilt werden k�nnen:

- <

b>the Protokoll, zum von von Datensicherheit und Vollst�ndigkeit sicherzustellen:

diese Schicht besteht aus SSL Rekordprotokoll

die Protokolle, die entworfen sind, um einen SSL Anschlu� herzustellen:

drei Protokolle werden in dieser Schicht verwendet: das SSL H�ndedruck-Protokoll, das SSL Alarmprotokoll und das SSL ChangeCipher SpecPprotocol.

|

| Das SSL protocol stack wird in der folgenden Abbildung veranschaulicht:

|

|

|

Um die Aufgaben zu adressieren wie oben beschrieben, verwendet SSL diese Protokolle. Das SSL Rekordprotokoll ist f�r Datenintegrit�t und Verschl�sselung verantwortlich. Wie innen �ber Abbildung gesehen werden kann, wird sie auch einkapselt die Daten benutzt, die durch andere SSL Protokolle gesendet werden, und folglich, wird sie auch in die Aufgaben miteinbezogen, die mit den SSL �berpr�fung Daten verbunden sind. Die anderen drei Protokolle umfassen die Bereiche des Lernabschnittmanagements, Verschl�sselungsparametermanagement und �bertragung der SSL Anzeigen zwischen dem Klienten und dem Bediener und vor dem Einsteigen in eine ausf�hrlichere Diskussion �ber die Rolle der einzelnen Protokolle und ihrer Funktionen lie� uns zwei grundlegende Konzepte beschreiben, die auf dem Gebrauch SSL bezogen wurden.

|

|

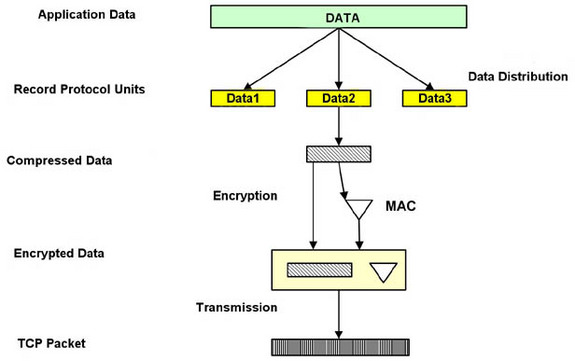

Die folgende Abbildung veranschaulichen die Kreation eines Pakets unter SSL Rekordprotokoll

|

|

|

Das SSL Rekordprotokoll

Irgendwelche Daten innerhalb eines Lernabschnittes �bertragen - beide Anzeigen und anderes SSL f�hrt (z.B. das H�ndedruckprotokoll), sowie f�r alle m�gliche Anwendung Daten, das SSL protokoll, das Rekordprotokoll verwendet wird.

Das Alarmprotokoll

Das Alarmprotokoll wird von den Parteien verwendet, um die Lernabschnittanzeigen zu �bermitteln, die mit dem Datenarbeiten und Austausch des Protokolls verbunden sind. Jede Anzeige im Alarmprotokoll besteht aus zwei Bytes und das erste Byte nimmt immer einen Wert, (1) oder �t�dliches� (2) �, warnend�, das die Schwierigkeit der gesendeten Anzeige feststellt. Eine Anzeige sendend, die ein �, ergibt t�dlicher hat,� Status durch jede Partei einen sofortigen Endpunkt des SSL Lernabschnittes. Das folgende Byte der Anzeige enth�lt ein des definierten St�rung Codes, der w�hrend eines SSL Kommunikation Lernabschnittes auftreten kann.

Das ChangeCipher Spezifikt. Protokoll

Dieses Protokoll ist das einfachste SSL Protokoll. Es besteht aus einer einzelnen Anzeige, die den Wert von 1 tr�gt. Der alleinige Zweck dieser Anzeige ist, den schwebenden Lernabschnitzustand zu veranlassen, als �rtlich festgelegter Zustand z.B. hergestellt zu werden, der resultiert, wenn er den verwendeten Satz von Protokollen definiert. Diese Art der Anzeige mu� vom Klienten zum Bediener und umgekehrt geschickt werden. Nach Austausch der Anzeigen, gilt dem Lernabschnitzustand als vereinbart. Diese Anzeige und alle m�gliche anderen SSL Anzeigen werden mit dem SSL Rekordprotokoll gebracht.

Das H�ndedruckprotokoll

Das H�ndedruckprotokoll setzt das kompliziertste Teil des SSL Protokolls fest und es wird verwendet, um einen Lernabschnitt zwischen dem Bediener und dem Klienten einzuleiten. Innerhalb der Anzeige dieses Protokolls, werden �ber verschiedene Bestandteile wie Schl�ssel und die Algorithmen, die f�r Datenverschl�sselung verwendet werden, verhandelt. Wegen dieses Protokolls, ist es m�glich, die Parteien miteinander zu beglaubigen und �ber passende Parameter des Lernabschnittes zwischen ihnen zu verhandeln. Der Proze� von Vermittlungen zwischen dem Bediener und dem Klienten wird in der oben genannten Abbildung veranschaulicht. Er kann in 4 Phasen geteilt werden, die mit horizontalen defekten Linien getrennt werden und w�hrend der ersten Phase, mu� ein logischer Anschlu� zwischen dem Klienten und dem Bediener eingeleitet werden, die von der Vermittlung auf den Anschlu�parametern gefolgt werden. Der Klient schickt dem Bediener eine client_hello Anzeige, die Daten wie enth�lt:

Version:

welches die h�chste SSL Version ist, die vom Klienten gest�tzt wird

Gelegentlich:

welches die Daten spezifiziert, die einem Zeitstempel mit 32 Bits und 28 Bytes aus nach dem zufall erzeugten Daten bestehen. Diese Daten werden verwendet, um den Schl�sselaustauschlernabschnitt zwischen den Parteien des Anschlu�es zu sch�tzen.

Lernabschnitt Identifikation:

welches eine Zahl spezifiziert, die die Sitzungskennung definiert. Ein ungleich Nullwert von diesem fangen anzeigt auf, da� der Klient die Parameter eines vorhandenen Anschlu�es aktualisieren oder einen neuen Anschlu� auf diesem Lernabschnitt herstellen m�chte. Ein nullwert diesbez�glich fangen anzeigt auf, da� der Klient einen neuen Anschlu� herstellen m�chte.

CipherSuite:

welches eine Liste der Verschl�sselungalgorithmen und der Schl�sselaustauschmethode spezifiziert, die vom Klienten gest�tzt werden.

|

|

Smtp (Simple Mail Transfer Protocol)

|

|

Smtp oder Simple Mail Transfer Protocol ist eine Weise, email leistungsf�hig und zuverl�ssig zu bringen.

Smtp ist ein verh�ltnism��ig einfaches und Text gegr�ndetes Protokoll, in dem eine oder mehrer Empf�nger einer Anzeige (spezifiziert werden und in den meisten F�llen �berpr�ft, um zu bestehen) und dann wird der Anzeige Text gebracht.

Um unter selbst in Verbindung zu stehen, kannst du an smtp denken als die Sprache da� Postbediener sie verwenden.

|

|

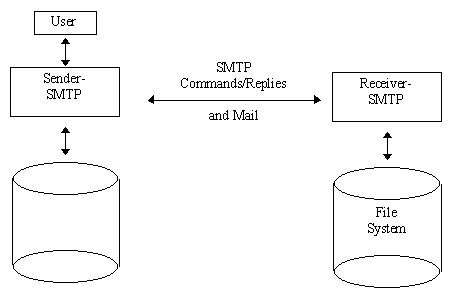

Das smtp Modell |

|

Der Austausch von Post TCP/IP verwendend wird durch einen Transfersystemteil (MTA) durchgef�hrt und Benutzer ziehen normalerweise an? t Abkommen mit dem MTA. Um den lokalen MTA aufzustellen, ist der Systemverwalter verantwortlich. Das smtp Protokoll beschreibt, wie zwei im Internet Protocolstapel, MTAs einander den einzelnen TCP Anschlu� verwendend verbunden sind. Der smtp Standard ist einer des am meisten benutztesten oberen Schichtenprotokollamerikanischen nationalstandards, da sein Name andeutet, es ist ein Protokoll, das definiert, wie man Anzeigen (Post) zwischen zwei Benutzern �bertr�gt. Smtp verwendet das Konzept des Spulens und die Idee des Spulens ist zu erlauben, da� Post von einer lokalen Anwendung zur smtp Anwendung geschickt wird, die die Post in irgendeiner Vorrichtung oder in Speicher speichert. Sobald die Post in der Spule angekommen ist, ist sie angestanden worden. Ein Bediener �berpr�ft, um zu sehen, wenn irgendwelche Anzeigen vorhanden sind und dann versuchen, sie zu liefern und wenn der Benutzer nicht f�r Anlieferung vorhanden ist, der Bediener kann sp�ter versuchen. Schlie�lich wenn die Post nicht geliefert werden kann, wird er weggeworfen oder zur�ckgebracht m�glicherweise zum Absender. Dieses bekannt als aufeinanderfolgendes Anlieferung System, weil der Bediener versucht, mit dem Bestimmungsort in Verbindung zu treten, um zu liefern, und er h�lt die Post in der Spule w�hrend des Zeitabschnitts, bis er geliefert worden ist. Smtp wird in den zwei RFCs gefunden. RFC 822 beschreibt die Struktur f�r die Anzeige, die den Umschlag au�erdem miteinschlie�t und RFC 821 das Protokoll spezifiziert, das den Austausch von Post zwischen zwei Maschinen steuert.

Die Abbildung folgend veranschaulicht ein allgemeines Modell von smtp.

|

|

| Smtp Befehle

|

|

Der POST-Befehl kennzeichnet den Begr�nder der Anzeige.

Der folgende Befehl, RCPT, kennzeichnet die Empf�nger und mehr als ein RCPT Befehl kann herausgegeben werden, wenn es mehrere Empf�nger gibt.

- Der Inhalt der Postanzeige wird vom Klienten gesendet, der den DATEN-Befehl verwendet und der abschlie�ende Befehl, BEENDIGT, beendet den Postaustausch.

Die waren die Befehle, die in den oben genannten Beispielen verwendet wurden, aber smtp hat einige mehr Befehle:

Der R-SET Befehl verursacht beide Enden zum Zur�ckstellen und bricht die gegenw�rtige Postverhandlung ab. Alle m�gliche gespeicherten Informationen �ber Absender und Empf�nger oder Postdaten werden weggeworfen.

Der VRFY Befehl l��t den Klienten den Absender bitten, eine Empf�ngeradresse zu �berpr�fen, ohne Post zu schicken der Empf�nger und er ist durch einen Systemverwalter eigenh�ndig f�r Auspr�fenPostzustellungprobleme h�ufig benutzt.

Der NOOP Befehl tut nichts au�er Kraft der Bediener, mit einem O.K. mit einem Antwortcode (200) zu reagieren.

EXPN erweitert eine Adressenkartei, und ist h�ufig benutzt durch den Systemverwalter und VRFY �hnlich.

Der UMDREHUNG Befehl l��t den Bediener und den Klienten Rollen schalten, um Post in der R�ckw�rtsrichtung zu senden, ohne zu m�ssen, den TCP Anschlu� herunterzunehmen und ein Neues zu verursachen.

Drei weitere Befehle sind vorhanden aber selten eingef�hrt: SENDEN, SAML und SOML. Sie ersetzen den POST-Befehl und erlauben Kombinationen der Post, die direkt an den Benutzeranschlu� geliefert wird (wenn Sie angemeldet werden) oder der Empf�nger, die geschickt ist? s Briefkasten.

Zu weiterer ausf�hrlicher Information �ber smtp betrachten Befehle den umfangreichen Blick auf smtp Befehl.

|

|

|

Keywords:

SSL and SMTP protocols, yahoo mail smtp, outlook express smtp, smtp mail server, active directory ssl, smtp mail servers, setting up smtp, smtp set up, smtp email account

|

|

| HTML Quizes |

|

|

| XML Quizes |

|

|

| Browser Scripting Quizes |

|

|

| Server Scripting Quizes |

|

|

| .NET (dotnet) Quizes |

|

|

| Multimedia Quizes |

|

|

| Web Building Quizes |

|

|

| Java Quizes |

|

|

| Programming Langauges Quizes |

|

|

| Soft Skills Quizes |

|

|

| Database Quizes |

|

|

| Operating System Quizes |

|

|

| Software Testing Quizes |

|

|

| SAP Module Quizes |

|

|

| Networking Programming Quizes |

|

|

| Microsoft Office Quizes |

|

|

| Accounting Quizes |

|

|

|