| HTML Tutorials |

|

|

| XML Tutorials |

|

|

| Browser Scripting |

|

|

| Server Scripting |

|

|

| .NET (dotnet) |

|

|

| Multimedia |

|

|

| Web Building |

|

|

| Java Tutorials |

|

|

| Programming Langauges |

|

|

| Soft Skills |

|

|

| Database Tutorials |

|

|

| Operating System |

|

|

| Software Testing |

|

|

| SAP Module |

|

|

| Networking Programming |

|

|

| Microsoft Office |

|

|

| Accounting |

|

|

|

| Protocoles de SNMP et de LDAP |

|

Le Simple Network Management Protocol (SNMP) est un protocole de couche application qui facilite l'�change d'information de gestion entre les dispositifs de r�seau et lui fait partie suite de Transmission Control Protocol/Internet Protocol (TCP/IP) de protocole. Le SNMP permet � des administrateurs de r�seau de contr�ler l'ex�cution de r�seau, de r�soudre et trouver des probl�mes de r�seau, et le plan pour la croissance de r�seau.

Deux versions de SNMP existent : La version 1 (SNMPv1) de SNMP et la version 2 (SNMPv2) de SNMP et les deux versions ont un certain nombre de dispositifs en commun, mais perfectionnements des offres SNMPv2, tels que des op�rations additionnelles de protocole. �talonnage d'encore une autre version de la version 3 (SNMPv3) de SNMP-SNMP - est en suspens.

|

| Composants de base de SNMP

|

|

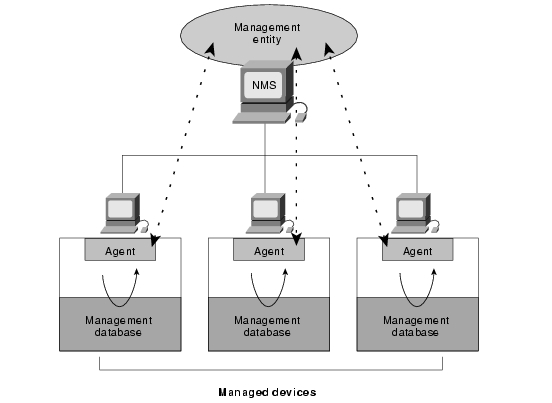

Un r�seau SNMP-contr�l� se compose de trois composantes cl�s : agents, dispositifs contr�l�s, et syst�mes de r�seau-gestion (NMSs).

Un dispositif contr�l� est le noeud de r�seau qui contient un agent de SNMP et qui r�side sur un r�seau contr�l�. Les dispositifs contr�l�s stockent et rassemblent l'information de gestion et rendent cette information disponible � NMSs en utilisant le SNMP. Les dispositifs contr�l�s, parfois appel�s les �l�ments de r�seau, peuvent �tre serveur et srouters d'acc�s, commutateurs et ponts, hub, ordinateurs centraux, ou imprimeurs.

Un agent est un module de logiciel de r�seau-gestion qui r�side dans un dispositif contr�l� et il a la connaissance locale d'information de gestion et traduit cette information en forme compatible avec le SNMP.

Les nanom�tres ex�cute les applications que la commande et le moniteur ont contr�l� des dispositifs. NMSs fournissent la partie du traitement et les ressources de m�moire exig�es pour la gestion de r�seau et un ou plusieurs NMSs doivent exister sur n'importe quel r�seau contr�l�.

La figure ci-dessous illustre les rapports de ces trois composants.

|

|

| Commandes de base de SNMP

|

|

Les dispositifs contr�l�s sont command�s et surveill�s en utilisant quatre commandes de base de SNMP : lu, �crire, emprisonner, et des op�rations traversal.

La commande lue est employ�e par des nanom�tres pour surveiller les dispositifs contr�l�s et les nanom�tres examine les diff�rentes variables qui sont maintenues par les dispositifs contr�l�s.

La commande d'inscription est employ�e par des nanom�tres pour commander les dispositifs contr�l�s et les nanom�tres change les valeurs des variables stock�es dans les dispositifs contr�l�s.

La commande de pi�ge est employ�e par les dispositifs contr�l�s de rapporter asynchronously des �v�nements aux nanom�tres et quand certains types d'�v�nements se produisent, un dispositif contr�l� envoie un pi�ge aux nanom�tres.

Des op�rations de Traversal sont employ�es par les nanom�tres pour d�terminer quelles variables un dispositif contr�l� qui des appuis et pour recueillir s�quentiellement l'information dans les tables variables, telles qu'une table de cheminement.

|

| LDAP

|

|

Le Directory Access Protocol l�ger (LDAP) est une norme de protocole ouverte de r�seau qui a con�u pour permettre d'acc�der aux annuaires distribu�s. LDAP fournit un m�canisme pour l'information de modification et de question qui r�side dans un arbre de l'information d'annuaire (DIT).

Un arbre de l'information d'annuaire contient typiquement une large gamme d'informations sur diff�rents types d'objets de r�seau comprenant des utilisateurs, des imprimeurs, des applications, et d'autres ressources de r�seau.

LDAP est d�crit par quatre mod�les de base : L'information, appellation, s�curit�, et fonctionnel.

La combinaison de ces mod�les pr�sente une nomenclature qui d�crit leurs attributs et entr�es, et fournit des m�thodes � la question et manoeuvre leurs valeurs.

|

|

La structure d'un arbre d'annuaire de LDAP

|

|

Les serveurs d'annuaire de LDAP stockent leurs donn�es hi�rarchiquement et si vous avez vu les repr�sentations de haut en bas des annuaires d'arbres de DNS ou de dossier d'UNIX, une structure d'annuaire de LDAP seront la terre famili�re. Comme avec des noms d'h�te de DNS, le nom distingu� d'un disque d'annuaire de LDAP (DN pour le short) est lu de l'entr�e individuelle, vers l'arri�re par l'arbre, jusqu'au niveau sup�rieur. Plus sur ce point plus tard.

Pourquoi casser les choses vers le haut en hi�rarchie ? Il y a un certain nombre de raisons. Voici quelque le sc�nario possible :

Vous pouvez souhaiter pousser toute votre information bas�e aux EU de contact de client � un serveur de LDAP dans le bureau de Seattle (qui est consacr� aux ventes) et vous n'avez pas besoin probablement de pousser l'information de gestion du bien social l�.

Vous pouvez souhaiter accorder des permissions � un groupe d'individus bas�s sur la structure d'annuaire. Dans l'exemple a �num�r� ci-dessous, l'�quipe de gestion du bien social pourrait avoir besoin du plein acc�s � la section de capitaux-mgmt et pas � d'autres secteurs.

Combin� avec la r�plique, vous pouvez travailler la disposition de votre structure d'annuaire pour r�duire au minimum l'utilisation BL�ME de largeur de bande et votre bureau de vente � Seattle pourrait avoir besoin vers le haut--le aux mises � jour minutieuses pour des contacts de ventes des USA, mais seulement aux mises � jour horaires pour des informations commerciales europ�ennes.

|

| Avantages d'employer LDAP

|

|

Avec LDAP ACIs, vous pouvez faire des choses comme :

Utilisateurs de Grant la capacit� de changer leur adresse � la maison et nombre de t�l�phone � la maison, tout en les limitant en acc�s inalt�rable pour d'autres types de donn�es (tels que le titre du travail ou l'ouverture du directeur).

Grant n'importe qui dans le groupe � Heure-admins � la capacit� de modifier l'information de tout utilisateur pour les champs suivants : le directeur, le titre du travail, le nombre d'identification des employ�s, le nom de d�partement, et le nombre de d�partement et l� seraient aucuns �crivent la permission � d'autres champs.

Nier l'acc�s lu � n'importe qui qui essaye de questionner LDAP pour le mot de passe d'un utilisateur, tout en permettant toujours � un utilisateur de changer elle ou son propre mot de passe.

Permission inalt�rable de directeurs de Grant pour les nombres de t�l�phone � la maison de leurs rapports directs, tout en niant ce privil�ge au n'importe qui autrement.

Grant n'importe qui dans le groupe � h�te-admins � pour cr�er, �diter, et supprimer tous les aspects d'information de centre serveur stock�s dans LDAP.

Par l'interm�diaire d'une page Web, permettre les personnes dans des � foobar-ventes � � s�lectivement accordent ou se refusent l'acc�s lu aux sous-ensembles de la base de donn�es de contact de client et ceci, � leur tour, permettrait � ces individus de t�l�charger l'information de contact de client � leurs ordinateurs portables locaux ou � un PDA. (Ce sera le plus utile si votre outil d'automation d'ensemble de repr�sentants est LDAP-averti.)

Par l'interm�diaire d'une page Web, permettre � n'importe quel propri�taire de groupe d'enlever ou ajouter toutes les entr�es des groupes qu'ils poss�dent. Par exemple, ceci permettrait des responsables des ventes � la concession ou enl�verait l'acc�s pour que les vendeurs modifient des pages Web. Ceci permettrait � des propri�taires des noms d'emprunt de courrier d'ajouter et enlever des utilisateurs sans devoir entrer en contact avec LUI et les listes de exp�dition indiqu�s en tant que � public � pourrait permettre aux utilisateurs d'ajouter ou s'enlever (mais seulement eux-m�mes) � ou de ces noms d'emprunt de courrier. Des restrictions peuvent �galement �tre bas�es sur le hostname ou l'IP address. Par exemple, des champs peuvent �tre rendus lisibles seulement si l'IP address de l'utilisateur commence par 192.168.200.*, ou si le hostname renvers� du DNS de l'utilisateur trace � *.foobar.com.

|

|

|

Keywords:

SNMP and LDAP protocols, osi model protocols, snmp rfc, snmp port, cisco protocols, network protocols, osi protocols, networking protocols, ethernet protocols, udp snmp, wan protocols, router protocols

|

|

| HTML Quizes |

|

|

| XML Quizes |

|

|

| Browser Scripting Quizes |

|

|

| Server Scripting Quizes |

|

|

| .NET (dotnet) Quizes |

|

|

| Multimedia Quizes |

|

|

| Web Building Quizes |

|

|

| Java Quizes |

|

|

| Programming Langauges Quizes |

|

|

| Soft Skills Quizes |

|

|

| Database Quizes |

|

|

| Operating System Quizes |

|

|

| Software Testing Quizes |

|

|

| SAP Module Quizes |

|

|

| Networking Programming Quizes |

|

|

| Microsoft Office Quizes |

|

|

| Accounting Quizes |

|

|

|