| HTML Tutorials |

|

|

| XML Tutorials |

|

|

| Browser Scripting |

|

|

| Server Scripting |

|

|

| .NET (dotnet) |

|

|

| Multimedia |

|

|

| Web Building |

|

|

| Java Tutorials |

|

|

| Programming Langauges |

|

|

| Soft Skills |

|

|

| Database Tutorials |

|

|

| Operating System |

|

|

| Software Testing |

|

|

| SAP Module |

|

|

| Networking Programming |

|

|

| Microsoft Office |

|

|

| Accounting |

|

|

|

| Protocoles de SSL et de smtp |

Fixer la couche de douille (le SSL)

|

Pour assurer la s�curit� des donn�es transport�es et conduites par le HTTP, des couches application LDAP ou POP3, le protocole de SSL ont �t� � l'origine d�velopp�es par Netscape. Le SSL est con�u pour se servir du TCP comme couche de communication pour fournir un raccordement bloqu� et authentifi� bout � bout fiable entre deux points au-dessus d'un r�seau (par exemple entre le client de service et le serveur).

Nonobstant ce SSL peut �tre employ� pour la protection des donn�es en transit dans les situations s'est reli� � n'importe quel service de r�seau et il est employ� la plupart du temps dans des applications de serveur et de client de HTTP.

Aujourd'hui, presque chaque serveur disponible de HTTP peut soutenir une session de SSL, tandis que le Netscape Navigator Ou les navigateurs d'IE sont �quip�s de logiciel SSL-permis de client. |

|

Objectifs de SSL

|

|

Authentifiant le client et le serveur entre eux :

pour authentifier les parties communiquantes entre eux, le protocole de SSL soutient l'utilisation des techniques cryptographiques principales standard (chiffrage principal public). Bien que l'application la plus fr�quente consiste en authentification le client de service sur la base d'un certificat et d'un SSL peut �galement employer les m�mes m�thodes pour authentifier le client.

Assurer l'int�grit� des donn�es :

pendant une session, des donn�es ne peuvent pas trifouiller involontairement ou intentionnellement. Fixation de l'intimit� de donn�es :

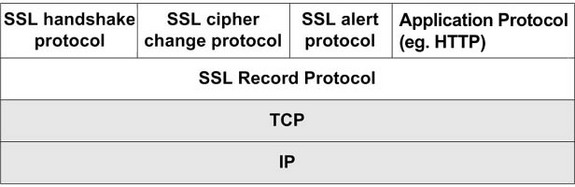

les donn�es dans le transport entre le serveur et le client doivent �tre prot�g�es contre l'interception et �tre lisibles seulement par le destinataire pr�vu. Cette chose n�cessaire est n�cessaire pour les donn�es li�es au protocole lui-m�me (fixant le trafic pendant les n�gociations) et les donn�es d'application qui sont envoy�es pendant la session elle-m�me et le SSL ne sont pas en fait un protocole simple mais plut�t un ensemble de protocoles qui peuvent en plus �tre encore divis�s dans deux couches :

- <

protocole de b>the pour assurer la s�curit� et l'int�grit� de donn�es :

cette couche se compose de protocole record de SSL

les protocoles qui sont con�us pour �tablir un raccordement de SSL :

trois protocoles sont employ�s dans cette couche : le protocole de poign�e de main de SSL, le protocole alerte et le SSL ChangeCipher SpecPprotocol de SSL.

|

| Le protocol stack de SSL est illustr� dans la figure suivante :

|

|

|

Pour adresser charge comme d�crit ci-dessus, des utilisations de SSL ces protocoles. Le protocole record de SSL est responsable de l'int�grit� des donn�es et du chiffrage. Comme peut �tre vu dedans au-dessus de la figure, elle est �galement employ�e encapsulent des donn�es envoy�es par d'autres protocoles de SSL, et donc, elle est �galement impliqu�e dans charge associ� aux donn�es de contr�le de SSL. Les trois autres protocoles couvrent les domaines de la gestion de session, gestion cryptographique de param�tre et le transfert des messages de SSL entre le client et le serveur et avant d'entrer dans une discussion plus d�taill�e du r�le de diff�rents protocoles et de leurs fonctions nous a laiss�s d�crire deux concepts fondamentaux li�s � l'utilisation du SSL.

|

|

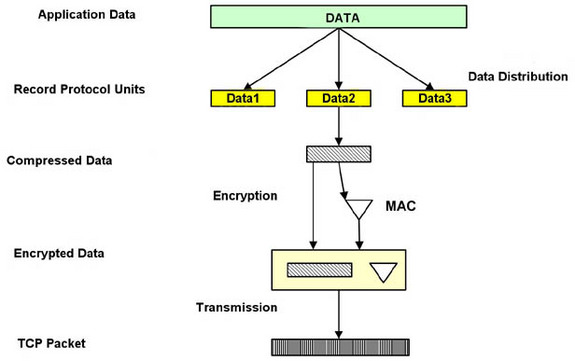

La figure suivante illustrent la cr�ation d'un paquet sous le protocole record de SSL

|

|

|

Le protocole record de SSL

Pour transf�rer toutes donn�es dans une session - les deux messages et tout autre SSL proclame un protocole (par exemple le protocole de poign�e de main), aussi bien que pour n'importe quelles donn�es d'application, le SSL le protocole que record est employ�.

Le protocole alerte

Le protocole alerte est employ� par des parties pour donner des messages de session li�s au fonctionnement de donn�es et � l'�change du protocole. Chaque message dans le protocole alerte se compose de deux bytes et le premier byte prend toujours une valeur, � avertissant � (1) ou (2) � mortel �, qui d�termine la s�v�rit� du message envoy�. Envoyant un message ayant un �le � statut mortel par l'une ou l'autre partie aura comme cons�quence un arr�t imm�diat de la session de SSL. Le prochain byte du message contient un du code d'erreur d�fini, qui peut se produire pendant une session de communication de SSL.

Le protocole de Sp�c. de ChangeCipher

Ce protocole est le protocole de SSL le plus simple. Il se compose d'un message simple qui porte la valeur de 1. Le but unique de ce message est de causer l'�tat en attente de session d'�tre �tabli comme �tat fixe, qui r�sulte, par exemple, en d�finissant l'ensemble utilis� de protocoles. Ce type de message doit �tre envoy� par le client au serveur et vice-versa. Apr�s �change des messages, l'�tat de session est consid�r� convenu. Ce message et tous les autres messages de SSL sont transf�r�s en utilisant le protocole record de SSL.

Le protocole de poign�e de main

Le protocole de poign�e de main constitue la partie la plus complexe du protocole de SSL et il est employ� pour lancer une session entre le serveur et le client. Dans le message de ce protocole, de divers composants tels que des clefs et algorithmes utilis�s pour le chiffrage de donn�es sont n�goci�s. En raison de ce protocole, il est possible d'authentifier les parties entre eux et de n�gocier des param�tres appropri�s de la session entre eux. Le processus des n�gociations entre le serveur et le client est illustr� dans la figure ci-dessus. Il peut �tre divis� en 4 phases s�par�es avec les lignes cass�es horizontales et pendant la premi�re phase, un raccordement logique doit �tre lanc� entre le client et le serveur suivis de la n�gociation sur les param�tres de raccordement. Le client envoie au serveur un message de client_hello contenant des donn�es comme :

Version :

ce qui est la version de SSL la plus �lev�e soutenue par le client

Al�atoire :

ce qui indique des donn�es se composant d'un horodateur de 32 bits et de 28 bytes de donn�es al�atoirement produites. Ces donn�es sont employ�es pour prot�ger la session principale d'�change entre les parties du raccordement.

Identification de session :

ce qui indique un nombre qui d�finit la marque de session. Une valeur de non z�ro de ce champ indique que le client souhaite mettre � jour les param�tres d'un raccordement existant ou �tablir un nouveau raccordement sur cette session. Une valeur nulle dans ce domaine indique que le client souhaite �tablir un nouveau raccordement.

CipherSuite :

ce qui indique une liste d'algorithmes de chiffrage et de m�thode d'�change de clef soutenus par le client.

|

|

Smtp (Simple Mail Transfer Protocol)

|

|

Le smtp ou le Simple Mail Transfer Protocol est une mani�re de transf�rer l'email efficacement et s�rement.

Le smtp est un protocole relativement simple et par texte bas�, o� un ou plusieurs destinataires d'un message sont indiqu�s (et dans la plupart des cas v�rifi�s pour exister) et alors le texte de message est transf�r�.

Pour communiquer parmi eux-m�mes, vous pouvez penser au smtp comme langue que les serveurs de courrier l'emploient.

|

|

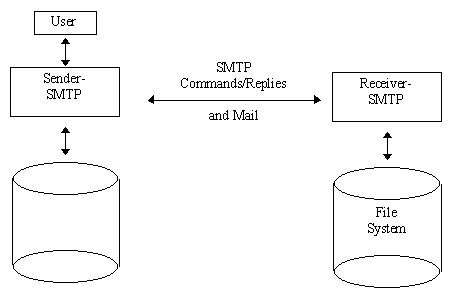

Le mod�le de smtp |

|

L'�change du courrier employant le TCP/IP est effectu� par un agent des transferts de message (MTA) et les utilisateurs mettent-ils normalement ? affaire de t avec le MTA. Pour �tablir le MTA local, l'interface gestionnaire est responsable. Le protocole de smtp d�crit comment deux dans la pile d'Internet Protocol, MTAs communiquent les uns avec les autres en utilisant le raccordement simple de TCP. La norme de smtp est une de l'american national standard sup�rieur le plus employ� couramment de protocoles de couche car son nom implique, il est un protocole qui d�finit comment transmettre des messages (courrier) entre deux utilisateurs. Le smtp emploie le concept de bobiner et l'id�e de bobiner est de permettre au courrier d'�tre envoy�e d'une application locale � l'application de smtp, qui stocke le courrier dans un certain dispositif ou m�moire. Une fois que le courrier est arriv� � la bobine, il a �t� align�. Un serveur v�rifie pour voir si des messages sont disponibles et puis essayent de les livrer et si l'utilisateur n'est pas disponible pour la livraison, le serveur peut essayer plus tard. Par la suite, si le courrier ne peut pas �tre fourni, il sera jet� ou peut-�tre retourn� � l'exp�diteur. Ceci est connu comme syst�me bout � bout de la livraison, parce que le serveur essaye d'entrer en contact avec la destination pour livrer, et il maintiendra le courrier dans la bobine pendant une p�riode jusqu'� ce qu'il ait �t� livr�. Le smtp est trouv� dans les deux RFCs. RFC 822 d�crit la structure pour le message, qui inclut l'enveloppe aussi bien et RFC 821 indique le protocole qui commande l'�change du courrier entre deux machines.

La figure ci-dessous illustre un mod�le g�n�ral de smtp.

|

|

| Commandes de smtp

|

|

La commande de COURRIER identifie le cr�ateur du message.

La prochaine commande, RCPT, identifie le destinataire et plus d'une commande de RCPT peut �tre publi�e s'il y a les destinataires multiples.

- Le contenu du message de courrier est envoy� par le client employant la commande de DONN�ES et la commande finale, STOPP�E, termine l'�change de courrier.

Telles �taient les commandes utilis�es dans les exemples ci-dessus, mais le smtp a quelques plus de commandes :

La commande d'ENSEMBLE DE R�F�RENCE cause les deux extr�mit�s � la remise et avorte la transaction courante de courrier. N'importe quelles informations stock�es sur l'exp�diteur et les destinataires ou les donn�es de courrier sont jet�es.

La commande de VRFY laisse le client demander � l'exp�diteur de v�rifier une adresse de destinataires, sans envoyer le courrier au destinataire et elle est employ�e souvent par un interface gestionnaire, � la main, pour des probl�mes de distribution du courrier de correction.

La commande de NOOP ne fait rien � sans compter que la force le serveur r�pondre avec un OK avec un code de r�ponse (200).

EXPN augmente une liste de exp�dition, et est employ� souvent par l'interface gestionnaire et semblable � VRFY.

La commande de TOUR laisse le serveur et le client commuter des r�les, pour envoyer le courrier dans la direction d'inversion, sans devoir prendre vers le bas le raccordement de TCP et cr�er un neuf.

Trois commandes suppl�mentaires sont disponibles mais rarement mises en application : ENVOYER, SAML, et SOML. Ils remplacent la commande de COURRIER et permettent des combinaisons du courrier �tant livr� directement � la borne d'utilisateurs (si entr�), ou envoy� au destinataire ? bo�te aux lettres de s.

Pour encore d'autres informations d�taill�es sur le smtp les commandes regardent le regard �tendu la commande de smtp.

|

|

|

Keywords:

SSL and SMTP protocols, yahoo mail smtp, outlook express smtp, smtp mail server, active directory ssl, smtp mail servers, setting up smtp, smtp set up, smtp email account

|

|

| HTML Quizes |

|

|

| XML Quizes |

|

|

| Browser Scripting Quizes |

|

|

| Server Scripting Quizes |

|

|

| .NET (dotnet) Quizes |

|

|

| Multimedia Quizes |

|

|

| Web Building Quizes |

|

|

| Java Quizes |

|

|

| Programming Langauges Quizes |

|

|

| Soft Skills Quizes |

|

|

| Database Quizes |

|

|

| Operating System Quizes |

|

|

| Software Testing Quizes |

|

|

| SAP Module Quizes |

|

|

| Networking Programming Quizes |

|

|

| Microsoft Office Quizes |

|

|

| Accounting Quizes |

|

|

|